ฟีเจอร์กระเป๋าเงินอัจฉริยะใหม่ของ Ethereum, EIP-7702, กำลังถูกตรวจสอบหลังจากนักวิจัยด้านความปลอดภัยบล็อกเชนพบว่ามีการใช้ในทางที่ผิดโดยอาชญากรไซเบอร์ หลังจากการอัปเกรด Pectra ผู้ให้บริการกระเป๋าเงินหลายรายได้เริ่มรวมฟีเจอร์ EIP-7702 เข้าด้วยกัน

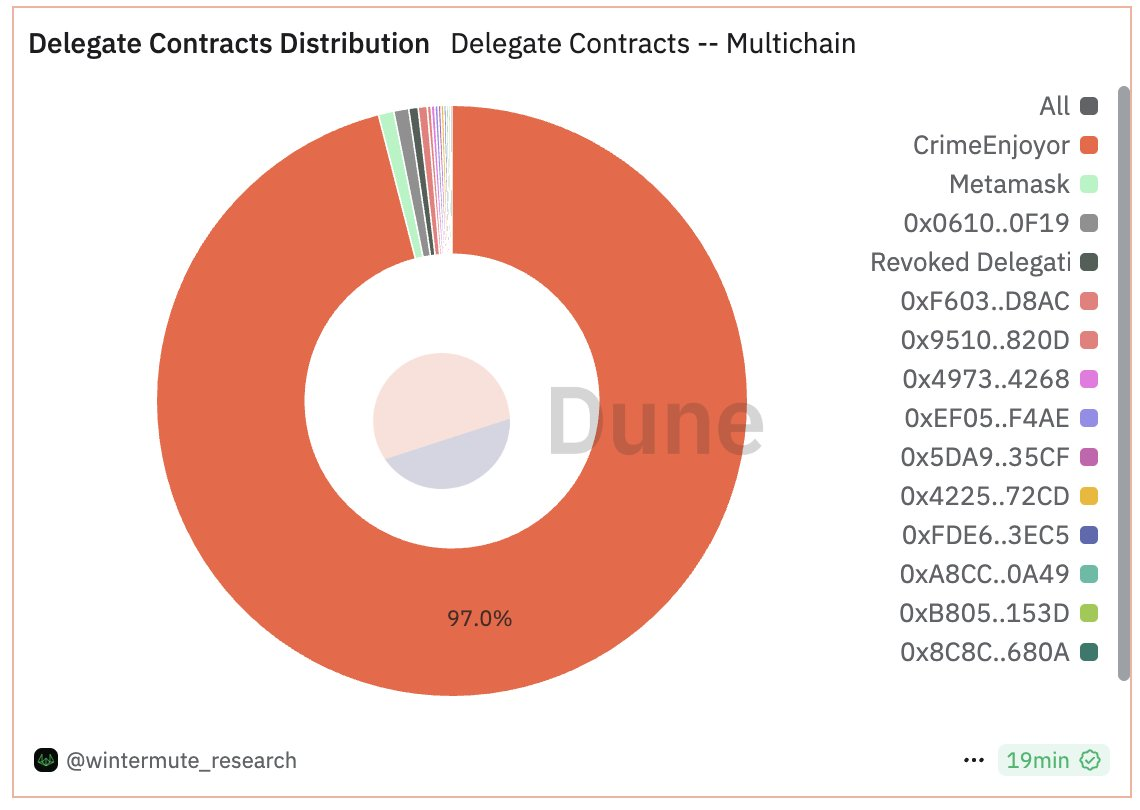

นักวิเคราะห์ที่ Wintermute บริษัทการซื้อขายคริปโต ได้สังเกตว่า ผู้โจมตีใช้ 97% ของการมอบหมายกระเป๋าเงิน EIP-7702 เพื่อปรับใช้สัญญาที่ออกแบบมาเพื่อดึงเงินจากผู้ใช้ที่ไม่รู้ตัว

แฮกเกอร์ใช้ EIP-7702 ของ Ethereum เพื่อระบายกระเป๋าเงินจำนวนมากอัตโนมัติ

EIP-7702 อนุญาตให้บัญชีที่เป็นเจ้าของภายนอก (EOAs) ชั่วคราว ทำงานเป็นกระเป๋าเงินสัญญาอัจฉริยะ การอัปเกรดนี้เปิดใช้งานฟีเจอร์เช่น การจัดกลุ่มธุรกรรม ขีดจำกัดการใช้จ่าย การรวมรหัสผ่าน และการกู้คืนกระเป๋าเงิน โดยไม่ต้องเปลี่ยนที่อยู่กระเป๋าเงิน

แม้ว่าการอัปเกรดเหล่านี้จะมุ่งเน้นไปที่การเพิ่มความสะดวกในการใช้งาน แต่ผู้ไม่หวังดีกำลังใช้มาตรฐานนี้เพื่อเร่งการดึงเงิน

แทนที่จะย้าย ETH ด้วยตนเองจากกระเป๋าที่ถูกโจมตีแต่ละใบ ผู้โจมตีตอนนี้อนุญาตให้สัญญาที่จะส่งต่อ ETH ที่ได้รับไปยังที่อยู่ของพวกเขาโดยอัตโนมัติ

ไม่ต้องสงสัยเลยว่าผู้โจมตีเป็นหนึ่งในผู้ใช้ความสามารถใหม่ในช่วงแรก 7702 ไม่เคยถูกมองว่าเป็นวิธีแก้ปัญหาที่สมบูรณ์แบบและมันมีกรณีการใช้งานที่ดี Rahul Rumalla, ประธานเจ้าหน้าที่ฝ่ายผลิตภัณฑ์ที่ Safe กล่าว

การวิเคราะห์ของ Wintermute แสดงให้เห็นว่าการมอบหมายกระเป๋าเงินส่วนใหญ่ชี้ไปที่ฐานรหัสที่เหมือนกันซึ่งออกแบบมาเพื่อกวาด ETH จากกระเป๋าที่ถูกโจมตี

เครื่องมือกวาดเหล่านี้จะโอนเงินที่เข้ามาไปยังที่อยู่ที่ผู้โจมตีควบคุมโดยอัตโนมัติ จากสัญญาที่มอบหมายเกือบ 190,000 ฉบับที่ตรวจสอบ พบว่ามากกว่า 105,000 ฉบับเชื่อมโยงกับกิจกรรมที่ผิดกฎหมาย

Koffi นักวิเคราะห์ข้อมูลอาวุโสที่ Base Network อธิบายว่าในช่วงสุดสัปดาห์ที่ผ่านมา มีกระเป๋าเงินกว่าล้านใบที่มีปฏิสัมพันธ์กับสัญญาที่น่าสงสัย

เขาชี้แจงว่าผู้โจมตีไม่ได้ใช้ EIP-7702 เพื่อแฮ็กกระเป๋าเงิน แต่เพื่อทำให้การขโมยจากกระเป๋าที่มีคีย์ส่วนตัวที่เปิดเผยแล้วเป็นไปอย่างราบรื่น

นักวิเคราะห์กล่าวเพิ่มเติมว่าการใช้งานที่โดดเด่นอย่างหนึ่งคือฟังก์ชันรับที่กระตุ้นการโอน ETH ทันทีเมื่อเงินเข้ากระเป๋าเงิน ทำให้ไม่ต้องถอนเงินด้วยตนเอง

Yu Xian ผู้ก่อตั้งบริษัทความปลอดภัยบล็อกเชน SlowMist ยืนยันว่าผู้กระทำผิดเป็นกลุ่มขโมยที่มีการจัดการ ไม่ใช่ ผู้ดำเนินการฟิชชิ่งทั่วไป เขาระบุว่าความสามารถในการทำงานอัตโนมัติของ EIP-7702 ทำให้มันน่าสนใจเป็นพิเศษสำหรับการโจมตีขนาดใหญ่

กลไกใหม่ EIP-7702 ถูกใช้มากที่สุดโดยกลุ่มขโมย coin (ไม่ใช่กลุ่มฟิชชิ่ง) เพื่อโอนเงินอัตโนมัติจากที่อยู่กระเป๋าเงินที่มีคีย์ส่วนตัว/คำช่วยจำรั่วไหล เขา กล่าว

แม้จะมีขนาดของการดำเนินการ แต่ยังไม่มีการยืนยันผลกำไรจนถึงขณะนี้

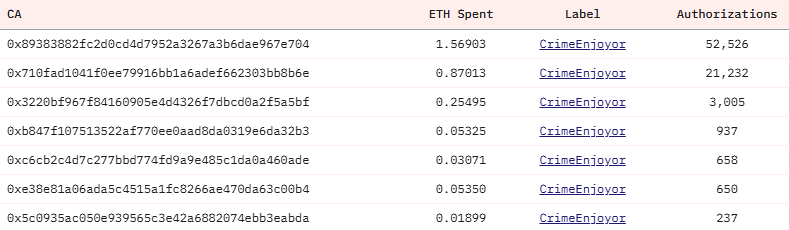

นักวิจัยที่ Wintermute ระบุว่าผู้โจมตีได้ใช้ประมาณ 2.88 ETH ในการอนุญาตที่อยู่กว่า 79,000 แห่ง ที่อยู่เดียวได้ดำเนินการอนุญาตเกือบ 52,000 ครั้ง แต่ที่อยู่เป้าหมายยังไม่ได้รับเงินใดๆ