ขณะนี้มีการหลอกลวงรูปแบบใหม่ที่เล็งเป้าผู้ใช้ MetaMask โดยใช้กระบวนการยืนยันตัวตนแบบสองปัจจัย (2FA) ที่ดูสมจริงมาก เพื่อขโมยวลีสำรองของกระเป๋าสตางค์

แคมเปญนี้สะท้อนถึงความซับซ้อนที่เพิ่มสูงขึ้นอย่างต่อเนื่องในกลยุทธ์การหลอกลวงเชิงจิตวิทยาสังคม แม้ว่ารายงานความสูญเสียจากการโจมตีแบบฟิชชิงในวงการคริปโตจะลดลงอย่างมากในปี 2025

โครงสร้างของกลโกงฟิชชิ่ง MetaMask

CSO ของบริษัทความปลอดภัยบล็อกเชน SlowMist ได้เน้นย้ำเรื่องการหลอกลวงนี้ไว้ในโพสต์ล่าสุดบน X (ชื่อเดิมคือ Twitter) โดยกลยุทธ์ฟิชชิงดังกล่าวใช้เล่ห์กลหลายชั้นเพื่อ เจาะเข้าถึงกระเป๋าของผู้ใช้

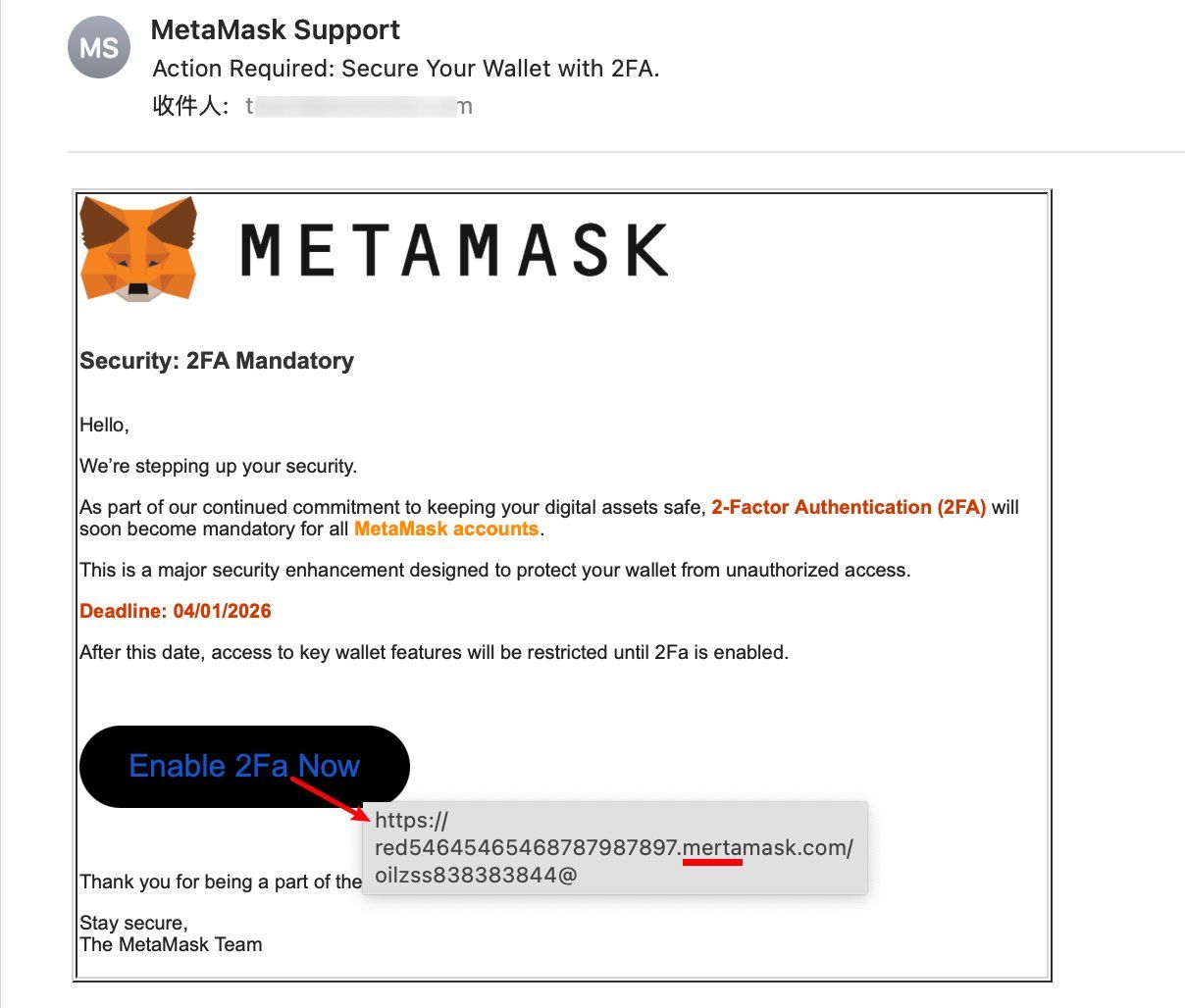

เหยื่อได้รับอีเมลที่ดูเหมือน มาจากฝ่ายสนับสนุนของ MetaMask ซึ่งแจ้งข้อกำหนดยืนยันตัวตนสองปัจจัย โดยอีเมลเหล่านี้ถูกออกแบบอย่างมืออาชีพ ทั้งโลโก้จิ้งจอก MetaMask และชุดสีแบรนด์

โพสต์ดังกล่าวเผยให้เห็นว่า ผู้โจมตีกำลังใช้ โดเมนที่คล้ายกับเว็บไซต์ทางการอย่างมาก ซึ่งในกรณีที่มีการบันทึกไว้ โดเมนปลอมต่างกันแค่หนึ่งตัวอักษรเท่านั้น จึงยากจะสังเกตได้ในตอนแรก

เมื่อผู้ใช้เข้าสู่เว็บไซต์ฟิชชิง พวกเขาจะถูกแนะแนวผ่านกระบวนการรักษาความปลอดภัยที่ดูเหมือนถูกต้องตามกฎหมาย โดยในขั้นตอนสุดท้าย เหยื่อจะถูกขอให้กรอกวลี seed ภายใต้ข้ออ้างในการยืนยันความปลอดภัยแบบ 2FA

นี่คือจุดสำคัญของการหลอกลวง วลี seed ของกระเป๋า (หรือที่เรียกว่าวลีสำรอง หรือ mnemonic phrase) คือกุญแจหลักของกระเป๋าสตางค์ ไม่ว่าใครได้ครอบครองวลีนี้ก็สามารถ:

- โอนสินทรัพย์ได้โดยที่เจ้าของเดิมไม่รู้หรือไม่ได้อนุมัติ

- สร้างกระเป๋าใหม่บนอุปกรณ์อื่นได้

- เข้าควบคุมทุก private key ที่เชื่อมโยงทั้งสิ้น

- ลงนามและดำเนินธุรกรรมได้ด้วยตัวเอง

เมื่อมีใครได้วลี seed ไป พวกเขาสามารถเข้าถึง กระเป๋าสตางค์นั้นได้ทันที โดยไม่จำเป็นต้องใช้รหัสผ่าน 2FA หรือผ่านการอนุมัติอุปกรณ์ ดังนั้นผู้ให้บริการกระเป๋าแต่ละแห่งจึงเตือนผู้ใช้อย่างต่อเนื่องว่าอย่าแบ่งปันวลี seed ไม่ว่าในสถานการณ์ใดก็ตาม

แม้ว่าการยืนยันตัวตนสองปัจจัยจะถูกออกแบบมาเพื่อปกป้องผู้ใช้ แต่นักโจมตีกลับฉวยโอกาสใช้ชื่อเสียงนี้ในการหลอกเหยื่อ กลยุทธ์ทางจิตวิทยานี้เมื่อผสมผสานกับเทคนิคทางเทคนิคและความเร่งด่วน จึงยังคงเป็นภัยคุกคามร้ายแรง

การหลอกลวงนี้เกิดขึ้นท่ามกลางแนวโน้มชะลอตัวของความสูญเสียที่เกี่ยวข้องกับฟิชชิ่งที่เกิดขึ้นโดยรวม ข้อมูลระบุว่าความสูญเสียที่เชื่อมโยงกับฟิชชิ่งคริปโตลดลงอย่างชัดเจนในปี 2025 โดยลดลงประมาณ 83% เหลือประมาณ 84 ล้าน USD เมื่อเทียบกับเกือบ 494 ล้าน USD ในปีก่อนหน้า

ความสูญเสียจากฟิชชิ่งเกี่ยวข้องอย่างใกล้ชิดกับกิจกรรมในตลาด โดยในไตรมาส 3 มีทั้งการพุ่งขึ้นของราคา ETH ที่แข็งแกร่งที่สุดและความสูญเสียจากฟิชชิ่งสูงสุด (31 ล้าน USD) เมื่อใดที่ตลาดมีความเคลื่อนไหวอย่างคึกคัก กิจกรรมของผู้ใช้โดยรวมก็จะเพิ่มขึ้น และจะมีเปอร์เซ็นต์ของผู้ใช้ที่ตกเป็นเหยื่อ เนื่องจากฟิชชิ่งทำงานเป็นฟังก์ชันของความถี่ในการใช้งานของผู้ใช้ รายงานของ Scam Sniffer ระบุไว้

เมื่อกิจกรรมในตลาดเริ่มมีสัญญาณฟื้นตัวตั้งแต่ต้นปี 2026 เช่น การพุ่งขึ้นของ memecoin และ สัญญาณของการมีส่วนร่วมที่เพิ่มขึ้นจากนักลงทุนรายย่อย ฝ่ายโจมตีก็เริ่มกลับมาเช่นกัน ดังนั้น การตระหนักถึงรูปแบบฟิชชิ่งและความระมัดระวังในการจัดการข้อมูลกระเป๋าเงินจึงยังคงเป็นสิ่งสำคัญอย่างยิ่ง