Cisco Talos รายงานว่ากลุ่มแฮ็กเกอร์เกาหลีเหนือชื่อ “Famous Chollima” ได้มุ่งเป้าโจมตีผู้สมัครงานในอุตสาหกรรมคริปโตในอินเดีย กลุ่มนี้ดูเหมือนจะไม่มีความเชื่อมโยงโดยตรงกับ Lazarus

ในขณะนี้ ยากที่จะระบุว่าความพยายามเหล่านี้เป็นการขโมยเล็กน้อยหรือเป็นการเตรียมการสำหรับการโจมตีที่ใหญ่ขึ้น ผู้หางานในอุตสาหกรรมคริปโตควรระมัดระวังในอนาคต

การแฮ็กคริปโตของเกาหลีเหนือยังคงดำเนินต่อไป

กลุ่ม Lazarus ของเกาหลีเหนือมี ชื่อเสียงที่น่ากลัวในด้านอาชญากรรมคริปโต โดยได้ก่อ การแฮ็กที่ยิ่งใหญ่ที่สุดในประวัติศาสตร์ของอุตสาหกรรม อย่างไรก็ตาม มันไม่ใช่ธุรกิจอาชญากรรม Web3 เพียงแห่งเดียวของประเทศ เนื่องจาก เกาหลีเหนือมีบทบาทสำคัญ ใน DeFi

Cisco Talos ระบุ กิจกรรมอาชญากรรมล่าสุดในอินเดียที่ใช้วิธีการที่แตกต่างในการขโมยคริปโต:

รายงานชี้ว่า Famous Chollima ไม่ใช่กลุ่มใหม่ มันได้ดำเนินการมาตั้งแต่กลางปี 2024 หรือก่อนหน้านั้น ใน เหตุการณ์ล่าสุดหลายครั้ง แฮ็กเกอร์เกาหลีเหนือได้ พยายามแทรกซึม บริษัทคริปโตในสหรัฐอเมริกา เช่น Kraken โดยการสมัครงานที่เปิดรับ

Famous Chollima ทำในทางกลับกัน โดยล่อลวงผู้สมัครงานด้วยใบสมัครปลอม

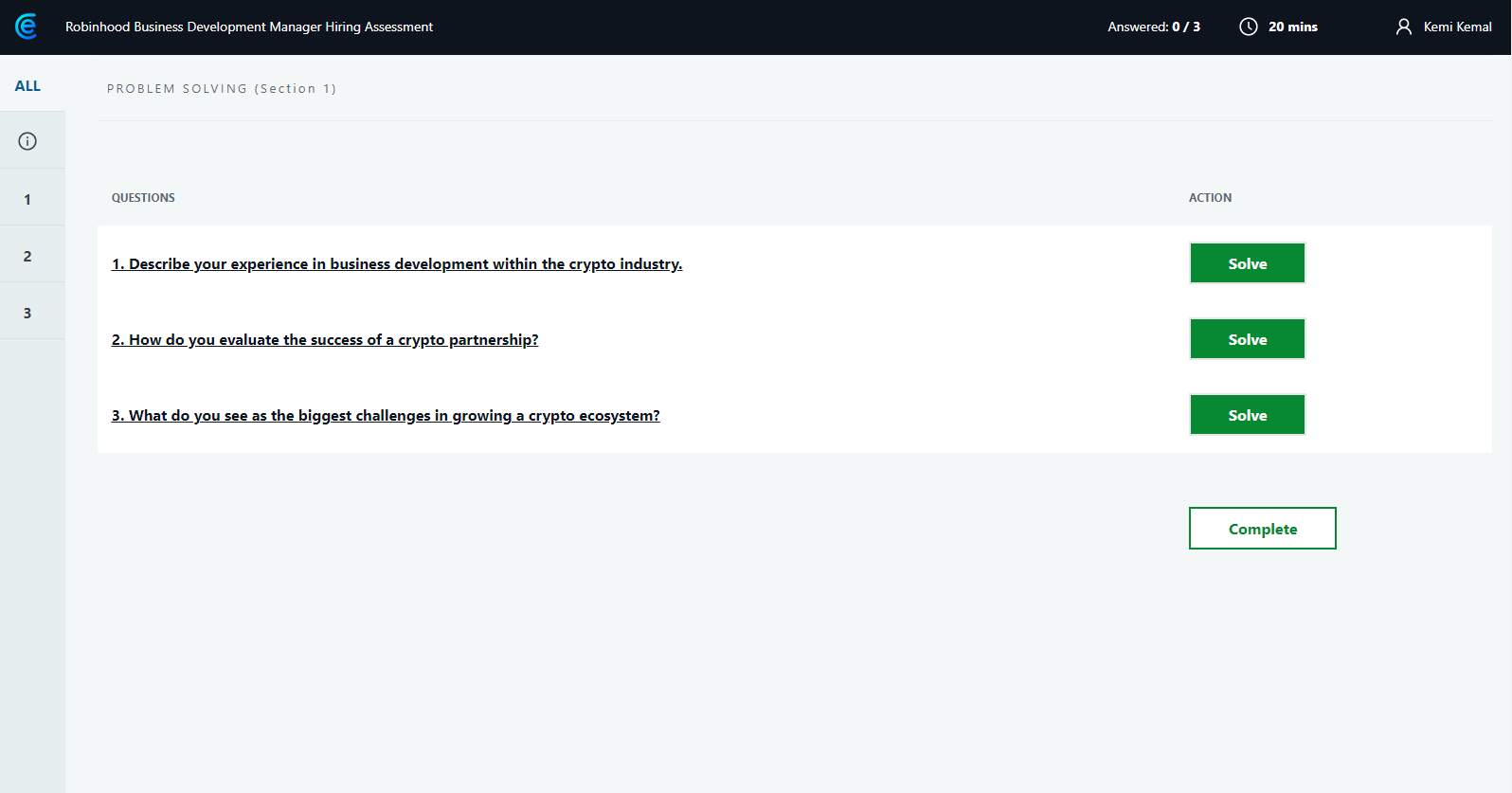

แคมเปญเหล่านี้รวมถึง… การสร้างโฆษณางานปลอมและหน้าทดสอบทักษะ ในส่วนหลัง ผู้ใช้จะได้รับคำสั่งให้คัดลอกและวางคำสั่งที่เป็นอันตรายเพื่อที่จะติดตั้งไดรเวอร์ที่จำเป็นสำหรับการทดสอบทักษะขั้นสุดท้าย [ผู้ใช้ที่ได้รับผลกระทบ] ส่วนใหญ่อยู่ในอินเดีย บริษัทกล่าว

เมื่อเทียบกับชื่อเสียงที่น่ากลัวของ Lazarus ความพยายามฟิชชิ่งของ Famous Chollima ดูเหมือนจะซุ่มซ่ามมากกว่า Cisco กล่าวว่าการสมัครปลอมของกลุ่มนี้มักจะเลียนแบบบริษัทคริปโตที่มีชื่อเสียง

การล่อลวงเหล่านี้ไม่ได้ใช้แบรนด์จริงของบริษัทใดๆ โดยถามคำถามที่แทบไม่เกี่ยวข้องกับงานที่กล่าวถึง

กลืนเหยื่อ

เหยื่อถูกล่อลวงผ่านเว็บไซต์รับสมัครงานปลอมที่แอบอ้างเป็นบริษัทเทคโนโลยีหรือคริปโตที่มีชื่อเสียง หลังจากกรอกใบสมัครแล้ว พวกเขาจะได้รับเชิญให้สัมภาษณ์ผ่านวิดีโอ

ในระหว่างกระบวนการนี้ เว็บไซต์จะขอให้พวกเขารันคำสั่งบรรทัดคำสั่ง โดยอ้างว่าเป็นการติดตั้งไดรเวอร์วิดีโอ ซึ่งแท้จริงแล้วเป็นการดาวน์โหลดและติดตั้งมัลแวร์

เมื่อมัลแวร์ถูกติดตั้ง PylangGhost จะให้ผู้โจมตีควบคุมระบบของเหยื่อได้เต็มที่ มันขโมยข้อมูลการเข้าสู่ระบบ ข้อมูลเบราว์เซอร์ และข้อมูลกระเป๋าเงินคริปโต โดยมุ่งเป้าไปที่ส่วนขยายยอดนิยมกว่า 80 รายการ เช่น MetaMask, Phantom และ 1Password

เมื่อเร็วๆ นี้ หลังจากขัดขวางการโจมตีด้วยมัลแวร์ BitMEX อ้างว่า Lazarus ใช้ทีมอย่างน้อยสองทีม: ทีมที่มีทักษะต่ำเพื่อเจาะโปรโตคอลความปลอดภัยในขั้นต้น และทีมที่มีทักษะสูงเพื่อดำเนินการขโมยในภายหลัง อาจเป็นวิธีปฏิบัติทั่วไปในชุมชนแฮ็กเกอร์ของเกาหลีเหนือ

น่าเสียดายที่ยากที่จะสรุปอย่างแน่ชัดโดยไม่คาดเดา เกาหลีเหนือต้องการแฮ็กผู้สมัครเหล่านี้เพื่อแอบอ้างเป็นผู้หางานในอุตสาหกรรมคริปโตหรือไม่

ผู้ใช้ควรระมัดระวังข้อเสนอการจ้างงานที่ไม่ได้ร้องขอ หลีกเลี่ยงการรันคำสั่งที่ไม่รู้จัก และปกป้องระบบของตนด้วยการป้องกันปลายทาง MFA และการตรวจสอบส่วนขยายเบราว์เซอร์

ควรตรวจสอบความถูกต้องของพอร์ทัลการรับสมัครงานก่อนที่จะแชร์ข้อมูลที่ละเอียดอ่อนเสมอ