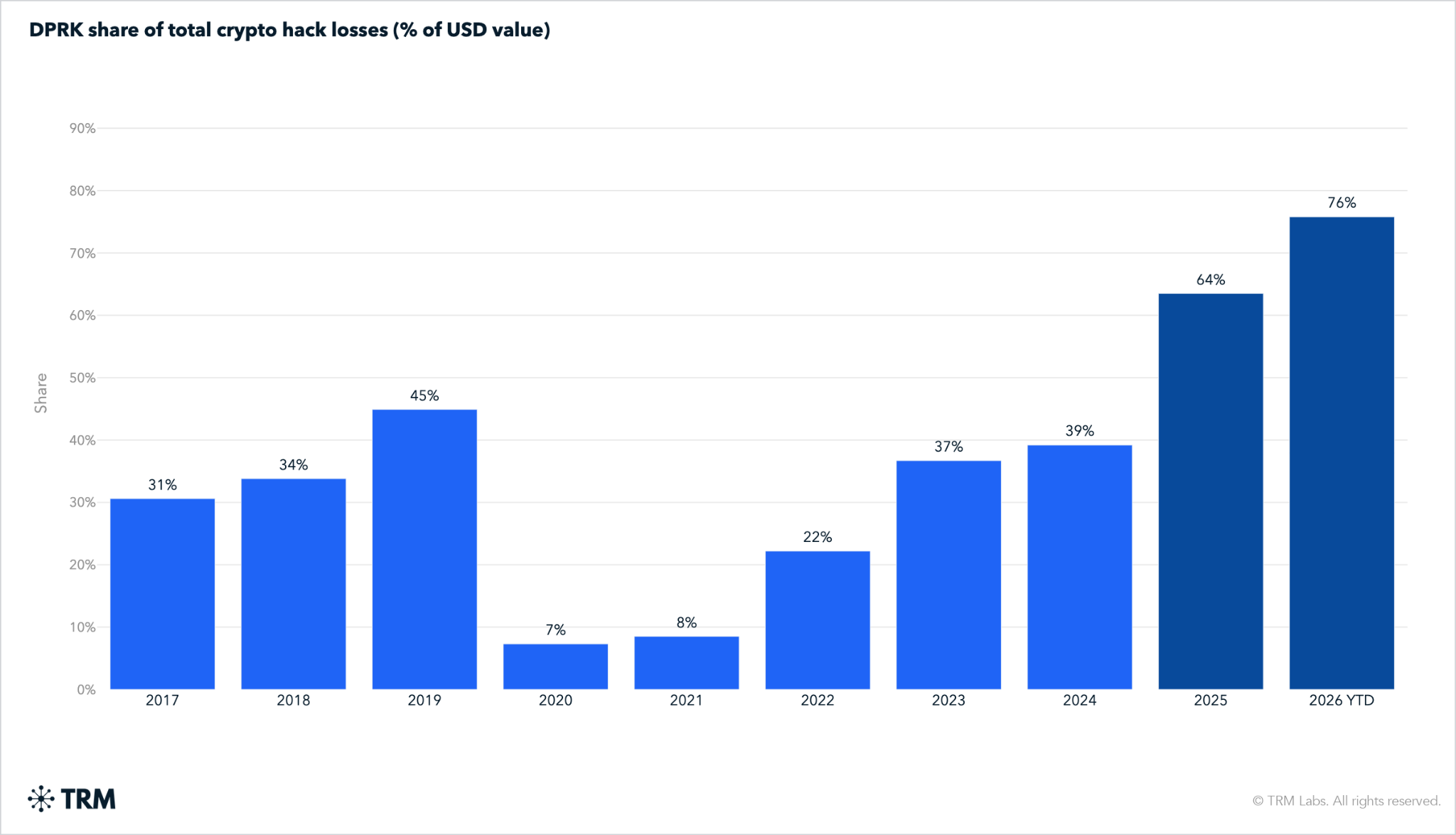

แฮกเกอร์จากเกาหลีเหนือคิดเป็น 76% ของความเสียหายจากการแฮกคริปโตทั้งหมดจนถึงเดือนเมษายน ตามข้อมูลของ TRM Labs

รายงานเปิดเผยว่าแฮกเกอร์จากสองกลุ่มที่แตกต่างกันขโมยเงินไปประมาณ USD 577 ล้านจากการโจมตีสองครั้งในปี 2026

2 การปล้นของเกาหลีเหนือขับเคลื่อน 76% ของความสูญเสียจากการแฮกคริปโตในปี 2026

การเจาะระบบ Drift Protocol และการโจมตีสะพาน KelpDAO เกิดขึ้นในเดือนเดียวกัน ถึงแม้สองเหตุการณ์นี้จะมีสัดส่วนเพียง 3% ของจำนวนเหตุการณ์ในปีนี้ แต่กลับเป็นส่วนใหญ่ของมูลค่าที่ถูกขโมย และที่สำคัญคือทั้งสองการแฮกนี้ถูกระบุว่าเกิดจากผู้กระทำที่มีความเชื่อมโยงกับเกาหลีเหนือ

กลุ่มแฮกเกอร์เกาหลีเหนือคิดเป็น 76% ของความเสียหายจากการแฮกคริปโตทั้งหมดในปี 2026 จนถึงเดือนเมษายน ไม่ใช่เพราะเกาหลีเหนือเปิดฉากการโจมตีระลอกใหม่ แต่เพราะสองเหตุการณ์ที่รวมกันแล้วมูลค่า USD 577 ล้านสูงกว่าทุกกรณีอื่นอย่างมาก TRM Labs ระบุ

การแฮก Drift เมื่อวันที่ 1 เมษายนทำให้เพอร์เพชวลเอ็กซ์เชนจ์บน Solana สูญเงินไปถึง USD 285 ล้าน ใน รายงานเหตุการณ์ติดตามผล ทีม Drift ระบุว่าการโจมตีนี้เป็นผลจากปฏิบัติการข่าวกรองนานหกเดือนที่เชื่อมโยงกับผู้กระทำจากเกาหลีเหนือ ผลกระทบลุกลามเกินกว่าแค่ Drift โดยส่งผลกระทบต่อหลายโปรโตคอลอีกด้วย

หนึ่งในนั้นคือ Carrot แพลตฟอร์มสร้างรายได้ของ Solana ซึ่งประกาศปิดตัวเมื่อวันที่ 30 เมษายน Carrot กำหนดวันที่ 14 พฤษภาคมเป็นเส้นตายสุดท้ายให้ผู้ใช้ถอนยอดเงินคงเหลือที่เหลือจาก Boost, Turbo และตำแหน่ง CRT ก่อนจะมีการลดหนี้อัตโนมัติ

ติดตามพวกเราใน X เพื่ออัพเดทข่าวล่าสุดแบบเรียลไทม์

ขณะเดียวกัน เมื่อวันที่ 18 เมษายน ผู้โจมตีขโมย rsETH จำนวน 116,500 เหรียญ คิดเป็นมูลค่าประมาณ USD 292 ล้าน ออกจากสะพานครอสเชนของ KelpDAO ซึ่งกลายเป็นการแฮก DeFi ที่ใหญ่ที่สุดของปีนี้จนถึงตอนนี้

การสืบสวนชี้ว่ากลุ่ม Lazarus ผ่าน TraderTraitor เป็นผู้ต้องสงสัยหลักผู้อยู่เบื้องหลังการแฮกนี้ ผลกระทบขยายไปทั่วทั้งวงการ Aave และ TVL โดยรวมของ DeFi ร่วงลงอย่างหนักหลังเหตุการณ์นี้เกิดขึ้น

ส่วนแบ่งการขโมยคริปโตของเกาหลีเหนือยังคงเพิ่มขึ้นอย่างต่อเนื่อง

กลุ่มเกาหลีเหนือได้กลายเป็นกำลังหลักในวงการขโมยคริปโต พวกเขากวาดเงินดิจิทัลไปอย่างน้อย USD 2.02 พันล้าน ในปี 2025 เพียงปีเดียว

สัดส่วนความเสียหายจากการแฮกทั้งหมดของพวกเขาเพิ่มขึ้นอย่างมากในช่วงไม่กี่ปีที่ผ่านมา ตัวเลขนี้อยู่ต่ำกว่า 10% ในปี 2020 และ 2021 แล้วขยับขึ้นเป็น 22% ในปี 2022 จากนั้นเพิ่มเป็น 37%, 39% และ 64% ในปีถัดมา โดยระดับ 76% ในช่วงถึงเดือนเมษายน 2026 นับว่าสูงที่สุดเท่าที่เคยมีมาอย่างต่อเนื่อง

นักวิเคราะห์จาก TRM ระบุว่าความถี่ของการโจมตียังไม่ได้เพิ่มขึ้น โดยทีมแฮกระดับสูงของเปียงยางยังคงดำเนินการแค่ไม่กี่งานต่อปี โดยเลือกใช้ความแม่นยำมากกว่าปริมาณ

แต่สิ่งที่เปลี่ยนแปลงคือความซับซ้อนของการโจมตี TRM ชี้ว่า ผู้ปฏิบัติการเกาหลีเหนืออาจเริ่มผสานเครื่องมือ AI เข้าไปในขั้นตอนสอดแนมและวิศวกรรมสังคม

นักวิเคราะห์จาก TRM เริ่มสงสัยว่าผู้ปฏิบัติการเกาหลีเหนือกำลังผนวกเครื่องมือ AI… ซึ่งสอดคล้องกับความแม่นยำที่เพิ่มขึ้นของการโจมตีอย่าง Drift ที่ใช้เวลาหลายสัปดาห์ในการจัดการกลไกบล็อกเชนที่ซับซ้อนอย่างมีเป้าหมาย แทนการเน้นเจาะรหัสส่วนตัวแบบเดิมของเกาหลีเหนือ ตามรายงานระบุไว้

การเปลี่ยนแปลงนี้ทำให้เกิดคำถามเร่งด่วนเกี่ยวกับศักยภาพการโจมตีที่ขับเคลื่อนด้วย AI และมาตรการของโปรโตคอลคริปโตว่าจะตามทัน ภัยคุกคามรูปแบบใหม่นี้ ได้หรือไม่

กดติดตามช่อง YouTube ของเราเพื่อรับชมบทวิเคราะห์จากผู้นำและนักข่าวผู้เชี่ยวชาญ